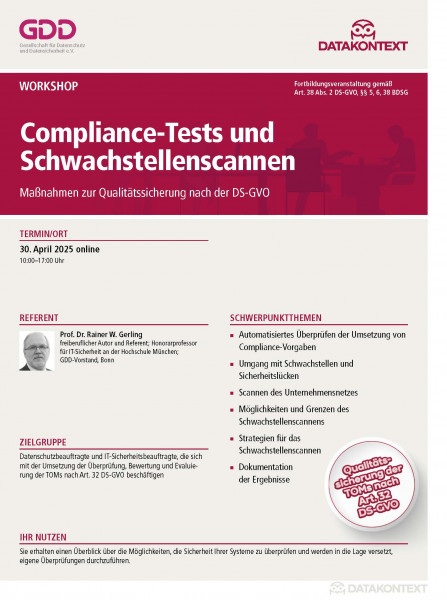

Compliance-Tests und Schwachstellenscannen

Wie führen Sie effektive Compliance-Tests und Schwachstellenscans durch? Erfahren Sie mehr in unserer Online-Schulung!

- Artikel-Nr.: SW10207.3

- Beginn 10:00 Uhr

- Ende 17:00 Uhr

inkl. MwSt. zzgl. Versandkosten

Versandkostenfreie Lieferung!

Lieferzeit ca. 5 Tage

Durch die neuen Regelungen der DS-GVO wird die IT-Sicherheit als ein Bestandteil des Datenschutzes erheblich aufgewertet. Auch wenn die Vorgaben nicht sehr konkret sind, wird ein dokumentiertes IT-Sicherheitsmanagement in Zukunft erforderlich sein. Sie müssen belegen können, dass Ihre Vorgaben zur Installation und Konfiguration Ihrer Systeme korrekt umgesetzt wurden.

Sie müssen sich als Datenschutzbeauftragte oder als Datenschutzbeauftragter mit den technischen Möglichkeiten der Qualitätskontrolle vertraut machen, damit Sie ein angemessenes Konzept zur Qualitätssicherung erstellen können.

Nach Artikel 32 Absatz 1d der DS-GVO müssen Sie „ein Verfahren zur regelmäßigen Überprüfung, Bewertung und Evaluierung der Wirksamkeit der technischen und organisatorischen Maßnahmen zur Gewährleistung der Sicherheit der Verarbeitung“ einführen.

Der erste Schritt zu einer sicheren IT ist die Übersetzung der Vorgaben aus den Regelwerken in konkrete Konfigurationsvorgaben für die eingesetzten Systeme. Diese Konfigurationen müssen automatisiert auf korrekte Umsetzung geprüft werden. Die Technik wird vorgestellt und demonstriert. Die Grenzen des Prüfverfahrens und die Unterschiede zum Schwachstellenscannen werden aufgezeigt.

Wie wird der Werbeauftritt eines Unternehmens in Bezug auf Konfiguration der Verschlüsselung (SSL/TLS; Stand der Technik) und die Einbindung externer Ressourcen (Schriftarten, Kartenausschnitte usw.) durchgeführt?

Mit einem Schwachstellenscanner lässt sich der aktuelle Stand der Konfiguration der IT-Infrastruktur gut dokumentieren. Sie sehen außerdem sofort, ob die aktuelle Konfiguration Ihren Vorgaben entspricht, und Sicherheitslücken werden aufgezeigt.

Durch einen regelmäßigen Abgleich der installierten Software und Konfigurationseinstellungen mit den bekannten Sicherheitslücken stellen Sie sicher, dass Sie Ihre IT-Schwachstellen und Sicherheitslücken erkennen und dann auch gezielt beheben können. Sie müssen sich nicht darauf verlassen, dass die Vorgaben korrekt umgesetzt wurden, Sie können es technisch überprüfen.

HINWEIS:

Alle Teilnehmer erhalten einen USB-Stick mit der im Seminar verwendeten Softwareumgebung (vorkonfiguriert; InSpec und Greenbone OpenVAS). Die Softwareumgebung ist unter einer Virtualisierungssoftware wie VMware Player, Oracle VirtualBox oder Microsoft HyperV nach dem Import direkt lauffähig.

Technische Hinweise für unsere Teilnehmer/innen von Online-Schulungen:

Sie müssen eine Audioausgabe an Ihrem Gerät haben und wenn Sie sprechen möchten ein Micro bzw. wenn Sie gesehen werden möchten eine Kamera.

Rechtzeitig vor Seminarbeginn erhalten Sie Ihren persönlichen Link zum virtuellen Seminarraum. Folgen Sie den Hinweisen und betreten Sie die Onlineschulung.

Der Veranstalter behält sich vor, Präsenz-Seminare bis 14 Tage und Online-Schulungen bis 2 Tage vor Beginn zu stornieren. Sollten sich nicht genügend Teilnehmer für die Präsenz-Veranstaltung melden, behalten wir uns vor, das Seminar digital durchzuführen.

- Automatisiertes Überprüfen der Umsetzung von Compliance-Vorgaben

- Umgang mit Schwachstellen und Sicherheitslücken

- Scannen des Unternehmensnetzes

- Möglichkeiten und Grenzen des Schwachstellenscannens

- Strategien für das Schwachstellenscannen

- Dokumentation der Ergebnisse

Datenschutzbeauftragte und IT-Sicherheitsbeauftragte, die sich mit der Umsetzung der Überprüfung, Bewertung und Evaluierung der TOMs nach Artikel 32 DS-GVO beschäftigen

- Grundlagen des Schwachstellenscannens

- Unterschied Schwachstellenscannen und Pen-Testing

- Übersicht über verfügbare Software zum Schwachstellenscannen

- Umgang mit Sicherheitslücken

Live Demos

- Inspec: Compliance as Code

- SSL/TLS testen (SSL Labs, SSLyze)

- Open VAS/Greenbone CE

- Analyse von Webseiten auf DS-GVO-Konformität

Netto-Unterrichtsstunden: 5,5 h

Vortragsmethode: Vortrag

Am Ende der Veranstaltung wird eine Teilnahmebescheinigung ausgeteilt.

Fortbildungsveranstaltung gem. Art. 38 DS-GVO/§§ 5, 6, 38 BDSG

Sie erhalten einen Überblick über die Möglichkeiten, die Sicherheit Ihrer Systeme zu überprüfen und werden in die Lage versetzt, eigene Überprüfungen durchzuführen.

Sascha Kremer, Dr. Oliver Stiemerling

Prof. Dr. Rolf Schwartmann, Prof. Dr. Tobias O. Keber

Prof. Dr. Thorsten Behling, Timo Meisener

Andreas Sachs, Kristin Benedikt, Dr. Axel Freiherr von dem Bussche, Jan Morgenstern, Marc Neumann, Michelle Petruzzelli, Christian Bennefeld, Dr. Patrick Grosmann, Ben R. Hansen, Prof. Ulrich Kelber, Dr. Hans Markus Wulf, Alexandra Palandrani, Sebastian Schreiber, Dr. Felix Sühlmann-Faul

RA Andreas Jaspers, Prof. Dr. Rolf Schwartmann, Kristin Benedikt

Heidi Schuster, Silvia C. Bauer

![Online-Kompaktkurs Update Datenschutz [Aufzeichnung] Online-Kompaktkurs Update Datenschutz [Aufzeichnung]](https://www.datakontext.com/media/image/5c/c2/d8/Deckblatt-OKK-Update-Datenschutz-vom-02-07-2024_200x200.png)